Ошибка криптозащиты - это непроизвольное нарушение системы безопасности, которое может привести к утечке конфиденциальной информации или нарушению доступа к защищенным данным. Криптозащита играет важную роль в современном мире, обеспечивая защиту данных от несанкционированного доступа.

Исправление ошибки криптозащиты требует комплексного подхода и внимательной работы. Во-первых, необходимо определить источник проблемы и обратиться к специалистам по криптографии, чтобы провести аудит и диагностику системы. Во-вторых, рекомендуется обновить криптографические алгоритмы и протоколы, чтобы устранить известные уязвимости и обратные ходы. В-третьих, необходимо обучить персонал правильному использованию криптозащиты и применению безопасных протоколов передачи данных.

Важно отметить, что исправление ошибок криптозащиты является непрерывным процессом, так как новые угрозы и уязвимости возникают на постоянной основе. Поэтому регулярное обновление и аудит системы безопасности являются необходимыми шагами для защиты критической информации.

Итак, ошибка криптозащиты может иметь серьезные последствия для любой организации или частного лица. Но благодаря регулярному обновлению и поддержке со стороны специалистов по безопасности, можно минимизировать риск и обеспечить надежную защиту данных.

Понятие об ошибке криптозащиты

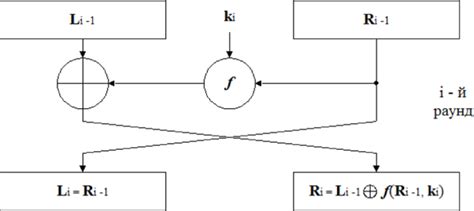

Криптография – это наука о защите информации с помощью использования математических методов и алгоритмов шифрования. Цель криптографии – обеспечить конфиденциальность, аутентификацию и целостность передаваемых данных. Однако, если при реализации системы шифрования допущены ошибки, то криптографическая защита может быть нарушена.

Ошибки криптозащиты могут быть обусловлены различными факторами. Например, слабые или неправильно сгенерированные ключи могут упростить задачу злоумышленникам при попытке взлома системы. Также, использование устаревших алгоритмов шифрования может сделать систему уязвимой к атакам.

Другой причиной ошибок криптозащиты является неправильное использование криптографических алгоритмов. Например, использование одного и того же ключа для шифрования различных сообщений или несоблюдение правильного порядка операций при шифровании данных. Такие ошибки могут служить источником утечки информации.

Для исправления ошибок криптозащиты необходимо применять передовые методы и алгоритмы шифрования, а также обеспечивать правильную генерацию и использование ключей. Также важно периодически обновлять систему криптозащиты, чтобы использовать современные алгоритмы и избегать использования устаревших методов.

В целом, понимание понятия об ошибке криптозащиты позволяет принять меры для обеспечения безопасности системы и защиты от возможных угроз.

Ошибки при криптозащите данных

Ошибки при криптозащите данных могут быть связаны с различными аспектами внедрения систем криптозащиты:

| Название ошибки | Описание |

|---|---|

| Недостаточная длина ключа | Использование слишком короткого ключа может привести к подбору или взлому ключа с помощью атаки перебора |

| Использование слабых алгоритмов | Некоторые алгоритмы криптозащиты могут быть уязвимыми к известным атакам, поэтому при их использовании данные могут быть скомпрометированы |

| Отсутствие аутентификации | В некоторых случаях криптозащищенные данные могут передаваться без проверки подлинности отправителя или целостности данных, что может привести к возможности внедрения злоумышленником их подмены или изменения |

| Неправильная реализация | Некорректная кодировка, реализация и использование криптографических алгоритмов может привести к небезопасной криптозащите данных |

Чтобы избежать этих ошибок, разработчики и криптоаналитики должны быть осведомлены о современных методах криптоанализа, регулирования и стандартизации криптографических алгоритмов, а также следовать рекомендациям их использования, чтобы обеспечить максимальную защиту данных.

Потенциальные уязвимости в криптографических алгоритмах

Криптография играет важную роль в обеспечении безопасности информации путем зашифрования данных. Однако, несмотря на сложность криптографических алгоритмов, существуют потенциальные уязвимости, которые могут быть использованы злоумышленниками для взлома системы или получения защищенной информации. В данном разделе мы рассмотрим некоторые из наиболее распространенных уязвимостей в криптографических алгоритмах.

| Уязвимость | Описание |

|---|---|

| Подбор ключа | Данный вид атаки основан на попытках перебора всех возможных ключей для расшифровки зашифрованного сообщения. Если ключ слишком короткий или предсказуем, атакующий может перебрать его за относительно короткое время. |

| Атака посредника | Злоумышленник может перехватывать и изменять зашифрованные сообщения между двумя участниками обмена. Это может привести к утечке защищенной информации или изменению сообщений, передаваемых между участниками. |

| Уязвимость времени | Некоторые криптографические алгоритмы могут быть уязвимы к атакам, основанным на анализе времени выполнения операций. Злоумышленник может использовать эту информацию для выявления более слабых мест в алгоритме и, возможно, получения доступа к защищенной информации. |

| Уязвимость криптографических примитивов | Некоторые криптографические алгоритмы изначально имеют недостатки, которые могут быть использованы злоумышленниками для атаки на систему. Ошибки в проектировании протоколов, недостатки в алгоритмах хеширования или шифрования могут привести к уязвимостям в системе защиты информации. |

Для предотвращения и устранения уязвимостей в криптографических алгоритмах необходимо использовать надежные и проверенные методы. Важно постоянно отслеживать новые уязвимости и исправлять их с помощью обновлений и патчей. Также важно применять алгоритмы с достаточной длиной ключа и использовать надежные протоколы обмена информацией.

Последствия ошибки криптозащиты

Ошибка в криптозащите может иметь серьезные последствия для безопасности информации и данных, которые передаются по сети. Вот несколько примеров возможных последствий:

1. Утечка конфиденциальной информации: Если криптозащита не работает должным образом, злоумышленники могут перехватить и прочитать информацию, которая должна быть защищена. Это может быть чувствительная корпоративная информация, финансовые данные, личная информация пользователей и т. д.

2. Нарушение целостности данных: Если криптографические алгоритмы не обеспечивают целостность данных, злоумышленники могут модифицировать информацию, что может привести к серьезным последствиям. Например, злоумышленник может изменить цены товаров в электронном магазине или подделать финансовые транзакции.

3. Потеря доверия клиентов и партнеров: Если в системе происходят ошибки криптозащиты, это может привести к потере доверия клиентов и партнеров. Утечка конфиденциальной информации или нарушение целостности данных может негативно сказаться на репутации компании.

4. Штрафы и судебные разбирательства: В случае нарушения законодательства в области защиты данных, организация может столкнуться со штрафами и судебными разбирательствами. В некоторых странах существуют законы, которые обязывают компании защищать конфиденциальные данные своих клиентов.

5. Потеря бизнеса: Если компания не может обеспечить эффективную криптозащиту, она может потерять своих клиентов и партнеров, что может привести к убыткам и даже к закрытию бизнеса.

Исправление ошибок криптозащиты и внедрение надежной системы защиты данных крайне важны для предотвращения указанных выше последствий. Компании должны уделять особое внимание обновлению криптографических алгоритмов, обучению сотрудников и регулярному аудиту безопасности системы.

Потеря конфиденциальности данных

Ошибка криптозащиты может привести к серьезной потере конфиденциальности данных. Когда система криптозащиты работает неправильно или ее настройки некорректны, злоумышленник может получить доступ к защищенным данным и использовать их в своих целях.

Потеря конфиденциальности данных может иметь различные последствия. Например, в случае утечки персональной информации, такой как финансовые данные или личные данные пользователей, это может привести к финансовым потерям, краже личности или нарушению частной жизни.

Кроме того, потеря конфиденциальности данных может нанести ущерб репутации организации или индивида. Клиенты и партнеры могут потерять доверие к организации, если утечка данных станет известна. Это может привести к судебным разбирательствам, штрафам и потере бизнеса.

Для предотвращения потери конфиденциальности данных необходимо обеспечить правильную настройку и поддержку системы криптозащиты. Это включает в себя использование сильных алгоритмов шифрования, проверку на уязвимости, регулярное обновление и обслуживание системы, а также обучение сотрудников по основам защиты данных.

Важно также регулярно проверять систему на наличие уязвимостей и выполнять резервное копирование данных, чтобы в случае взлома или утери данных можно было восстановить информацию. Безопасность данных должна быть приоритетом для организации.

Осознание рисков и принятие соответствующих мер по защите данных помогут предотвратить потерю конфиденциальности данных и защитить информацию организации и ее клиентов.

Нарушение целостности данных

Целостность данных означает, что информация остается неизменной и неповрежденной во время передачи, хранения или обработки. Однако, когда происходит нарушение целостности данных, они могут быть изменены, подделаны или повреждены.

Существует несколько причин, которые могут привести к нарушению целостности данных:

- Несанкционированный доступ к данным - злоумышленник может получить доступ к данным и изменить их содержимое, что может привести к ошибкам или введение некорректных данных.

- Неправильная обработка данных - ошибки при обработке данных могут привести к искажению информации или повреждению данных.

- Физические повреждения - хранение данных на нестабильных носителях или повреждение носителя в результате аварии или воздействия можно привести к потере данных или нарушению их целостности.

Для исправления ошибки нарушения целостности данных необходимо принимать меры по защите информации:

- Шифрование данных - шифрование позволяет обезопасить данные от изменения в процессе передачи или хранения. Шифрованные данные остаются непонятными для лиц, не имеющих доступа к ключу шифрования.

- Резервное копирование данных - регулярное создание резервной копии данных помогает восстановить данные в случае потери или повреждения.

- Мониторинг целостности данных - следует использовать механизмы мониторинга, которые позволяют обнаружить изменения в данных и принять меры для их восстановления.

- Управление доступом - использование систем управления доступом и контроля прав доступа помогает предотвратить несанкционированный доступ и потенциальное нарушение целостности данных.

Ошибки нарушения целостности данных являются серьезной проблемой, требующей внимания и принятия соответствующих мер по обеспечению безопасности информации. Правильное применение технических и организационных мер позволит защитить данные от изменения, вмешательства или повреждения.

Возможность проведения атак

Ошибка криптозащиты может открыть дверь для различных видов атак. Вот некоторые из них:

1. Пассивная атака подслушивания (eavesdropping)

В процессе передачи данных по сети злоумышленник может перехватывать информацию и осуществлять подслушивание. Однако, если криптографические протоколы и алгоритмы используются неправильно или имеют уязвимости, злоумышленник может декодировать перехваченные данные и получить доступ к конфиденциальной информации.

2. Активная атака вмешательства (man-in-the-middle)

В этом виде атаки злоумышленник подделывает свою личность, выдавая себя за другого участника коммуникации. После этого, он может перехватывать и изменять передаваемые сообщения между двумя взаимодействующими сторонами без их согласия и знания. Если система криптозащиты содержит ошибки, злоумышленник может получить доступ к критической информации или модифицировать сообщения для своей выгоды.

3. Атака уязвимостей алгоритмов (cryptanalysis)

При проведении атаки уязвимостей алгоритмов злоумышленник анализирует использованные алгоритмы и протоколы криптозащиты в целях нахождения слабых мест или уязвимостей, которые позволят ему обойти защиту и расшифровать данные. Если система защиты не обладает должным уровнем надежности и использования современных криптографических алгоритмов, она становится подвержена таким атакам.

4. Атака социальной инженерии (social engineering)

Атака социальной инженерии направлена на обман человека и получение доступа к информации. Злоумышленник может использовать ошибки криптозащиты, чтобы каким-либо образом убедить человека предоставить доступ к защищенным данным или конфиденциальной информации, вместо того чтобы пытаться взломать систему напрямую.

В целом, ошибка криптозащиты дает возможность злоумышленникам осуществлять разнообразные виды атак на защищенные системы и данные. Поэтому крайне важно уделять внимание правильному использованию криптографических алгоритмов и протоколов без каких-либо ошибок и уязвимостей.

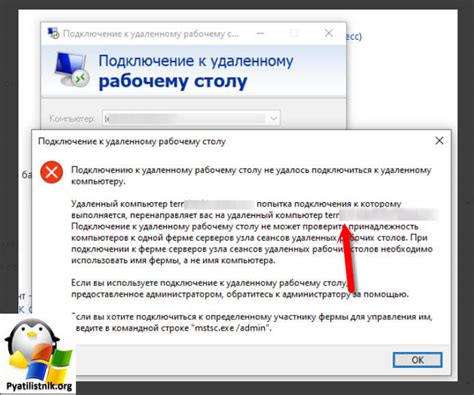

Как исправить ошибку криптозащиты

Ошибка криптозащиты может возникнуть по разным причинам и требовать различных действий для устранения.

Во-первых, необходимо проверить актуальность используемого программного обеспечения и обновить его до последней версии. Разработчики постоянно работают над улучшением защиты и исправлением выявленных уязвимостей.

Во-вторых, стоит убедиться, что настройки криптозащиты корректно сконфигурированы. При неправильных настройках могут возникать конфликты или открытые уязвимости, которые злоумышленники могут использовать для взлома системы.

Также, рекомендуется использовать надежные пароли и изменять их регулярно. При слабом пароле криптозащита может быть легко подобрана или взломана, поэтому стоит выбирать пароли, состоящие из комбинаций цифр, букв (как заглавных, так и строчных), а также специальных символов.

Если ошибка криптозащиты связана с использованием неподдерживаемого алгоритма шифрования, то необходимо заменить его на другой, более безопасный. Для этого можно обратиться к разработчикам или специалистам по криптографии.

В случае серьезных проблем с криптозащитой, возможно потребуется обратиться за помощью к профессионалам в области информационной безопасности или специалистам по криптографии. Они смогут проанализировать ситуацию и рекомендовать оптимальные решения для исправления ошибки и повышения уровня защиты.

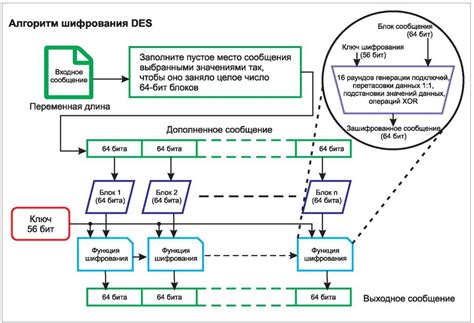

Обновление криптографических алгоритмов

Все криптографические алгоритмы имеют свойство устаревать со временем. Сторонние производители и исследователи безопасности постоянно работают над созданием новых и более надежных алгоритмов. Использование устаревших криптографических алгоритмов может привести к возникновению ошибок в системе защиты данных.

Для предотвращения таких ошибок важно периодически обновлять криптографические алгоритмы в своей системе. Обновление алгоритмов позволяет использовать современные методы шифрования, которые обладают более высоким уровнем безопасности.

Обновление криптографических алгоритмов может быть реализовано путем замены старых алгоритмов на новые. При этом необходимо учитывать совместимость новых алгоритмов с текущей системой и возможность их успешной интеграции. Также важно учесть, что обновление алгоритмов может потребовать изменения кода программного обеспечения и переформатирования данных, хранящихся в системе.

При выборе новых криптографических алгоритмов необходимо учитывать их надежность и распространенность. Чем больше алгоритмов используются в системе и проверены в реальных условиях эксплуатации, тем менее вероятно появление ошибок в их работе. Рекомендуется выбирать алгоритмы, прошедшие проверку в открытом доступе и принятые к использованию ведущими организациями в сфере криптографии.

Помимо обновления криптографических алгоритмов, также важно установить регулярные процессы мониторинга безопасности и обновления системы. Это позволит оперативно реагировать на возникающие уязвимости и выпускать обновления, включающие исправления и новые алгоритмы.

В результате обновления криптографических алгоритмов происходит укрепление системы защиты данных. Это дает возможность предотвращать ошибки и повышает устойчивость системы к внешним угрозам и атакам.

Правильная реализация алгоритмов

При реализации криптографических алгоритмов необходимо учитывать следующие принципы:

- Криптографические примитивы должны быть достаточно сложными. Это означает, что алгоритмы должны быть устойчивыми к атакам и методам взлома, использующимся современными компьютерами и алгоритмами.

- Необходимо использовать проверенные и сертифицированные алгоритмы. Использование открытых стандартов и протоколов, которые прошли проверку и сертификацию специализированными организациями, помогает убедиться в надежности и безопасности реализации.

- Правильная генерация ключей. Ключевая часть криптографической системы - это ключ. Ключ должен быть достаточно длинным и создаваться случайным образом, чтобы исключить возможность его подбора.

- Правильное использование соли. Соль - это случайные данные, которые добавляются к паролю при хешировании. Использование соли помогает защитить хранимые пароли от атак подбора.

- Регулярное обновление. Криптографические алгоритмы и протоколы постоянно развиваются. Для обеспечения безопасности информации необходимо регулярно обновлять используемые алгоритмы и протоколы.

Правильная реализация алгоритмов шифрования и хэширования является одним из основных принципов безопасности информации. Следуя рекомендациям и нормативам, можно убедиться в надежности и безопасности системы криптозащиты. Также важно обновлять используемые алгоритмы и протоколы, чтобы быть защищенными от новых уязвимостей и атак.