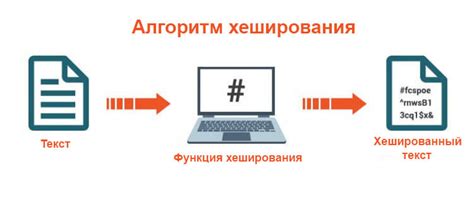

Хеширование данных — это процесс преобразования информации в уникальный набор символов, называемый хеш-значением. Хеширование широко используется в компьютерных системах для обеспечения безопасности и целостности данных. Однако, есть ситуации, когда необходимо повторить хеширование данных.

Одной из причин может быть изменение алгоритма хеширования. Если в ходе развития технологий и прогресса в криптографии появляются новые и более надежные алгоритмы хеширования, то может возникнуть необходимость перехешировать данные с использованием нового алгоритма. Это позволяет повысить безопасность и защиту данных от взлома и подделки.

Другой причиной повторного хеширования данных может стать компрометация ключа или секрета, используемого при хешировании. Если возникнут подозрения, что ключ стал известен злоумышленникам или произошла утечка секрета, то необходимо повторно захешировать данные с использованием нового ключа или секрета. Это позволит предотвратить несанкционированный доступ к данным и укрепить их защиту.

Важно отметить, что повторное хеширование данных может быть сложным процессом, особенно если речь идет о больших объемах информации. Поэтому необходимо оценить все риски и преимущества такого действия и принять во внимание возможные потери производительности.

В заключение, повторное хеширование данных может быть необходимым при изменении алгоритма хеширования или компрометации ключа или секрета. Это позволяет повысить безопасность и защиту данных от несанкционированного доступа и подделки. Однако, перед принятием решения о повторном хешировании необходимо оценить все риски и преимущества такого действия.

Преимущества повторного хеширования данных

Вот несколько причин, почему повторное хеширование данных может быть полезным:

- Усиление безопасности: Повторное хеширование данных может значительно повысить безопасность системы. Если злоумышленник получает доступ к хэшу данных, повторное хеширование усложняет процесс взлома за счет дополнительных вычислений, которые требуются для взлома повторно захешированных данных.

- Защита от атак по словарю: При повторном хешировании данных, даже если оригинальные данные были взломаны с использованием такой атаки, они останутся защищенными от дальнейших атак по словарю. Это происходит потому, что по хэшу невозможно восстановить исходные данные без знания алгоритма хеширования.

- Обновление алгоритма хеширования: Если вы решите обновить алгоритм хеширования, повторное хеширование данных позволяет обновить все существующие данные, не изменяя их самих. Это может быть полезно в случаях, когда старый алгоритм хеширования становится уязвимым или устаревшим.

- Снижение вероятности коллизий: Повторное хеширование данных может уменьшить вероятность возникновения коллизий - ситуации, когда разные исходные данные дают одинаковый хэш. Это может быть особенно важным в криптографических алгоритмах, где непрерывность значения хэша является ключевым требованием.

Несмотря на эти преимущества, повторное хеширование данных также может вызывать дополнительные затраты на вычисления, поэтому необходимо внимательно оценивать пользу, которую это может принести в конкретной ситуации.

Оптимизация безопасности данных

Однако в некоторых ситуациях может возникнуть необходимость повторного хеширования данных. Это может быть связано с несколькими причинами:

- Изменение алгоритма хеширования: В некоторых случаях может потребоваться изменить используемый алгоритм хеширования для повышения безопасности данных. Новый алгоритм может быть более надежным и устойчивым к атакам, поэтому повторное хеширование данных в новом формате может стать необходимым.

- Усиление безопасности: В случае возникновения угрозы безопасности или обнаружения уязвимости в текущем алгоритме хеширования, повторное хеширование данных с использованием более сильного алгоритма может помочь устранить эти проблемы и повысить общий уровень безопасности.

- Обновление паролей: При обновлении паролей для пользователей или администраторов системы может потребоваться повторное хеширование данных, чтобы гарантировать, что новые пароли хранятся в безопасной форме.

Повторное хеширование данных является важной составляющей общей стратегии безопасности данных. Регулярное обновление алгоритмов хеширования и повторное хеширование данных при необходимости помогут обеспечить максимальную защиту информации от несанкционированного доступа.

Увеличение стойкости к взлому

Одной из причин повторного хеширования данных может быть желание увеличить стойкость к взлому. В современном мире, где киберпреступность и нарушение информационной безопасности становятся все более распространенными, обеспечение надежности и защиты данных крайне важно.

Хеширование данных используется для создания контрольной суммы, которая представляет собой уникальное значение, полученное из исходных данных с помощью хеш-функции. Взлом данных может произойти путем подбора исходных данных или взлома хеш-функции. Повторное хеширование может предоставить дополнительные ступени защиты, усложняя задачу злоумышленникам.

При использовании повторного хеширования данные сначала хешируются один раз, а затем полученный хеш повторно хешируется для создания окончательного значения. Это делает процесс взлома более затруднительным, поскольку злоумышленнику необходимо знать не только исходные данные, но и последовательность хеш-функций и их параметров.

Однако, при повторном хешировании необходимо учитывать не только увеличение стойкости к взлому, но и возможные негативные последствия. Так как повторное хеширование требует дополнительных вычислений, оно замедляет процесс хеширования данных, что может быть проблематичным при работе с большими объемами информации или при ограниченных вычислительных ресурсах.

В целом, повторное хеширование может быть полезным инструментом для увеличения стойкости к взлому данных. Однако, применение этой методики должно быть оценено с учетом конкретных требований безопасности и вычислительных ресурсов.

Обновление алгоритма хеширования

Одной из причин повторного хеширования данных может быть обновление алгоритма хеширования. Постоянное развитие криптографических алгоритмов требует регулярного обновления хеш-функций для повышения уровня защиты данных.

Новый алгоритм хеширования может обладать следующими преимуществами:

- Улучшенная стойкость. Новый алгоритм может предоставлять большую стойкость к атакам, чем предыдущий. Это может быть вызвано использованием более сложных математических операций или увеличением длины хеш-значения.

- Увеличенная скорость. Новый алгоритм может быть оптимизирован для более быстрого вычисления хеш-значения. Это важно в случаях, когда требуется хеширование большого объема данных.

- Лучшая поддержка алгоритма. Новый алгоритм может поддерживаться современными криптографическими библиотеками и инструментами, что упрощает его внедрение и использование.

- Поддержка стандартов. Новый алгоритм может соответствовать современным криптографическим стандартам и рекомендациям, что повышает уровень безопасности системы.

Если возникает необходимость обновления алгоритма хеширования, то необходимо учесть как технические, так и организационные аспекты процесса обновления:

- Совместимость. Новый алгоритм должен быть совместим с существующими системами и структурами данных. Важно проверить, что обновление алгоритма не вызовет сбоев или ошибок в работе системы и не приведет к потере данных.

- Адаптация. Процесс обновления алгоритма требует внесения соответствующих изменений в программное обеспечение, настройку системы и переход пользователей на новую версию алгоритма. Это может потребовать времени и ресурсов.

- Обучение пользователей. Пользователям необходимо объяснить преимущества и необходимость обновления алгоритма, а также о том, какие меры безопасности они должны предпринять при использовании новой версии.

Обновление алгоритма хеширования является важным шагом для повышения безопасности системы и защиты данных от новых методов атаки. Правильное обновление алгоритма должно учесть все аспекты безопасности, совместимости и обучения пользователей.