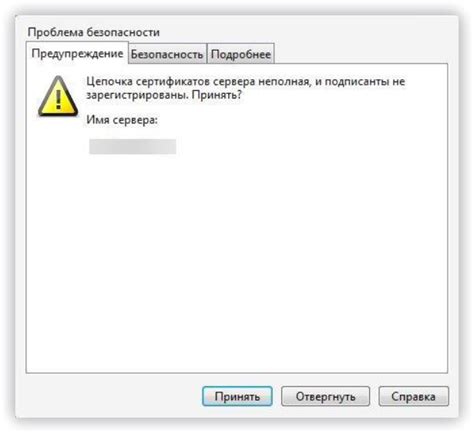

Цепочка сертификатов сервера - это набор сертификатов, используемых для аутентификации сервера при установлении безопасного соединения с клиентом. Каждый сертификат в цепочке подписывается другим сертификатом, начиная от самого корневого сертификата. Однако, иногда в цепочке сертификатов сервера могут отсутствовать промежуточные сертификаты, что может приводить к ошибкам при подключении и возможности атак на безопасность соединения.

Отсутствие промежуточных сертификатов в цепочке может повлиять на доверие клиентов к серверу. Иногда это может вызывать предупреждения или ошибки в веб-браузерах, которые могут смутить пользователя и заставить его отказаться от посещения сайта. Кроме того, неполная цепочка сертификатов может позволить злоумышленникам подделать сертификат и перехватить или фальсифицировать информацию, передаваемую между клиентом и сервером.

Исправить проблему с неполной цепочкой сертификатов сервера можно следующими способами:

- Получение недостающих промежуточных сертификатов у выдавшего органа.

- Установка промежуточных сертификатов на сервер, чтобы они автоматически передавались клиентам вместе с основным сертификатом.

- Проверка цепочки сертификатов с помощью онлайн-сервисов, которые могут определить отсутствие промежуточных сертификатов и предложить решение проблемы.

Обеспечение правильной и полной цепочки сертификатов сервера - важный аспект обеспечения безопасности и доверия пользователя. Если у вас есть сайт или сервер, где используется сертификат, удостоверьтесь, что цепочка сертификатов полна и все сертификаты корректно установлены. Это поможет избежать проблем, связанных с соединением и безопасностью данных.

Виды сертификатов сервера

Существуют разные виды сертификатов сервера, включая:

- Самоподписанные сертификаты: эти сертификаты создаются самим сервером без участия доверенного удостоверяющего центра (CA). Они могут быть полезны для тестирования и внутреннего использования, но они не признаются по умолчанию браузерами и клиентами.

- Одноуровневые сертификаты: это сертификаты, которые выдает доверенный удостоверяющий центр (CA) конкретному серверу. Он подтверждает только подлинность сервера и не содержит информацию о других серверах, принадлежащих тому же владельцу.

- Многоуровневые сертификаты: это сертификаты, которые выдаются доверенным удостоверяющими центрами (CA) нескольким серверам с одним и тем же владельцем. Владелец может иметь различные серверы, и каждый сервер будет иметь свой собственный сертификат, подтверждающий его подлинность.

- Wildcard-сертификаты: это сертификаты, которые могут использоваться для нескольких поддоменов основного домена. Они позволяют обеспечить безопасное соединение для всех поддоменов сразу, что может быть полезно для сайтов с большим количеством поддоменов.

- EV-сертификаты: эти сертификаты предоставляют расширенную проверку подлинности (Extended Validation) и отображают особый зеленый адресной строке в браузере. Они обеспечивают высокий уровень доверия и чаще всего используются банками и крупными организациями.

Выбор конкретного типа сертификата сервера зависит от потребностей владельца сервера и его приложений. Независимо от выбранного типа, важно получить сертификат от доверенного удостоверяющего центра (CA) и поддерживать его актуальным для обеспечения безопасности связи.

Самоподписанный сертификат

В результате использования самоподписанного сертификата возникают проблемы с подтверждением подлинности сервера. Когда клиент пытается установить защищенное соединение с сервером, его веб-браузер может выдать предупреждение о том, что соединение не является безопасным. Это может отпугнуть пользователей и привести к потере доверия к сайту.

Однако существуют ситуации, когда использование самоподписанного сертификата оправдано. Например, на небольшой локальной сети, где все устройства контролируются и доверяют друг другу. В этом случае, установка сертификата не от доверенного удостоверяющего центра может быть временным решением, позволяющим обеспечить шифрование данных, до тех пор, пока не будет получен сертификат от доверенного УЦ.

Чтобы исправить проблему с самоподписанным сертификатом, необходимо получить сертификат от доверенного удостоверяющего центра и установить его на сервере. Это позволит создать цепочку доверия, так как клиенты будут доверять УЦ, который подписал сертификат сервера.

Если получение сертификата от доверенного УЦ невозможно или нецелесообразно, можно сгенерировать самоподписанный сертификат, но использовать его с осторожностью. Рекомендуется предупредить пользователей о том, что сайт использует самоподписанный сертификат и объяснить причины такого выбора.

| Достоинства самоподписанного сертификата | Недостатки самоподписанного сертификата |

|---|---|

| Низкая стоимость (самоподписанный сертификат можно сгенерировать бесплатно) | Ошибки в установке или настройке самоподписанного сертификата могут привести к неправильной работе защищенного соединения |

| Возможность обеспечить шифрование данных на локальной сети | Пользователи могут быть предупреждены о том, что соединение не является безопасным |

| Потеря доверия пользователей и репутации сайта из-за отсутствия цепочки доверия |

Одноуровневый сертификат

Цепочка сертификатов используется для подтверждения доверия к серверу. Когда клиент подключается к серверу по защищенному протоколу (например, HTTPS), сервер предоставляет свой сертификат вместе с цепочкой сертификатов. Клиент проверяет, что сертификат сервера действительный и подписан корректным корневым сертификатом, который у него уже имеется. Если в цепочке сертификатов отсутствуют промежуточные сертификаты, клиент может не иметь достаточной информации для проверки подлинности сервера, что приведет к ошибке.

Чтобы исправить проблему неполной цепочки сертификатов, необходимо предоставить клиенту полную цепочку сертификатов, включая корневой сертификат и промежуточные сертификаты. Такая цепочка сертификатов позволяет клиенту проверить подлинность сервера и установить безопасное соединение. Для этого обычно необходимо получить промежуточные сертификаты от центра сертификации, который выдает основной сертификат.

Многоуровневый сертификат

Многоуровневый сертификат, также известный как цепочка сертификатов или цепочка доверия, представляет собой структуру, в которой один сертификат зависит от другого. Эта цепочка создает доверие сторонним пользователям и позволяет им проверить подлинность сервера.

Внутри многоуровневого сертификата имеется корневой сертификат, который является самым верхним уровнем доверия. Корневой сертификат принадлежит и подписывается центром сертификации, который является авторитетным источником. Далее, субъект (сервер) получает сертификат промежуточного уровня, который также подписывается авторитетным источником - центром сертификации. И, наконец, субъект получает свой собственный сертификат, который подписывается сертификатом промежуточного уровня.

Такая структура цепочки позволяет установить доверие к серверу, так как проверяющая сторона может проследить уровни подписи сертификатов обратно до корневого сертификата. Если хотя бы один из сертификатов в цепочке недействителен или его подпись не может быть проверена, весь многоуровневый сертификат будет считаться недействительным.

Чтобы исправить неполноту цепочки сертификатов, необходимо убедиться, что все промежуточные сертификаты, включая корневой сертификат, доступны на сервере. Корневые сертификаты обычно установлены на клиентских устройствах по умолчанию, но промежуточные сертификаты могут отсутствовать. В таком случае, необходимо загрузить, установить и настроить промежуточные сертификаты на сервере, чтобы проверяющая сторона могла успешно проследить цепочку сертификатов.

Проверка и исправление неполноты цепочки сертификатов не только обеспечит правильную аутентификацию сервера, но и создаст доверие у пользователей при обмене конфиденциальной информацией. Убедитесь, что ваш многоуровневый сертификат настроен правильно и не вызывает ошибок при проверке.

Цепочка сертификатов сервера

Цепочка сертификатов сервера представляет собой последовательность сертификатов, которая позволяет клиентскому устройству проверить подлинность сервера, с которым оно устанавливает защищенное соединение. Каждый сертификат в цепочке подписывается другим сертификатом, начиная с самого корневого сертификата.

В случае, если цепочка сертификатов сервера является неполной, это означает, что отсутствует один или несколько сертификатов в цепочке. Это может произойти по разным причинам, например, если серверный администратор не включил все необходимые промежуточные сертификаты или если в процессе передачи данных цепочка была искажена или утеряна.

Когда клиентское устройство получает неполную цепочку сертификатов сервера, оно не может полностью проверить подлинность сервера. Это может создать уязвимости в безопасности и позволить злоумышленникам подделывать сертификаты и атаковать защищенное соединение.

Для исправления неполной цепочки сертификатов сервера необходимо обратиться к серверному администратору и запросить полную цепочку. В случае, если проблема связана с искажением или утерей цепочки в процессе передачи данных, необходимо проверить настройки сервера и обеспечить надежный канал для передачи цепочки сертификатов.

Правильное настроенная цепочка сертификатов сервера является важной составляющей безопасности защищенного соединения и помогает убедиться, что клиентское устройство связывается с подлинным сервером, а не с поддельным. В случае возникновения проблем с цепочкой сертификатов, следует обратиться к серверному администратору или поставщику сертификатов для консультации и исправления проблемы.

Что такое цепочка сертификатов сервера

Цепочка сертификатов состоит из нескольких сертификатов, которые связаны между собой путем подписи одного сертификата другим. Каждый сертификат в цепочке может подписывать только один сертификат, но может быть подписан несколькими сертификатами. Таким образом, образуется иерархическая структура, где корневой сертификат подписывает промежуточный сертификат, а промежуточный сертификат подписывает сертификат сервера.

Цель цепочки сертификатов - доказать клиенту, что сертификат сервера является действительным и получен от надежного удостоверяющего центра (УЦ). Для этого браузеры и операционные системы хранят в своих хранилищах доверенные корневые сертификаты. Когда клиент подключается к серверу, сервер предоставляет свой сертификат, а клиент проверяет его подлинность, пройдя по цепочке сертификатов и сравнивая сертификаты с доверенными корневыми сертификатами. Если в ходе этой проверки возникает ошибка, то это может означать, что цепочка сертификатов неполная или некорректно настроена.