Когда мы говорим о понятии "более уязвимый", мы обычно имеем в виду субъект или объект, который более подвержен риску или опасности. Уязвимость может быть связана с физической, эмоциональной, финансовой или информационной сферами жизни человека или организации.

Человек может быть уязвимым в отношении своего здоровья, что может быть вызвано различными факторами, такими как возраст, болезни или физическая неподготовленность. Также уязвимость может быть связана с эмоциональным состоянием, например, если человек испытывает стресс или депрессию.

В сфере финансов уязвимость может означать, что человек или организация имеют ограниченные ресурсы и могут быть легко поставлены в расположение. Например, бедные семьи или небольшие предприятия могут иметь ограниченные финансовые средства и не могут позволить себе полноценную защиту от различных рисков.

Физическое развитие ребенка является одним из наиболее уязвимых периодов в его жизни, когда его организм еще не полностью сформирован и может быть чувствителен к разным воздействиям.

В информационной сфере уязвимость относится к возможности несанкционированного доступа к информации или ее потере, что может привести к различным негативным последствиям, таким как кража личных данных или потеря денег. Например, люди, которые не имеют достаточных знаний об информационной безопасности или не обеспечивают надлежащую защиту своих устройств, могут быть уязвимыми.

Таким образом, понятие "более уязвимый" может иметь различные значения, но общая идея заключается в том, что некоторые субъекты или объекты более подвержены риску или опасности, чем другие. Важно знать о своих уязвимостях и принимать меры для их защиты.

Уязвимость в информационной безопасности: важные аспекты

Уязвимость в информационной безопасности означает наличие в системе или программном обеспечении уязвимостей или слабых мест, которые могут быть использованы злоумышленниками для несанкционированного доступа, атаки или нанесения ущерба.

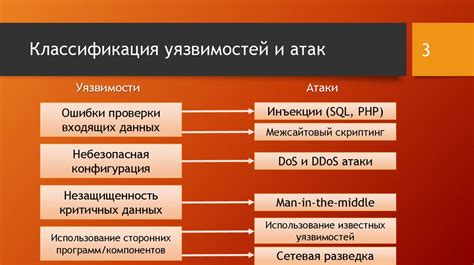

Существует множество видов уязвимостей в информационной безопасности, которые могут быть связаны с программным обеспечением, сетями, серверами, операционными системами и другими компонентами информационных систем.

Одной из наиболее распространенных уязвимостей является уязвимость веб-приложений. Веб-приложения часто содержат слабые места, через которые злоумышленники могут получить доступ к базам данных, выполнить нежелательный код или провести атаку на пользователей. Некорректная обработка пользовательского ввода, недостаточная проверка пользовательских данных и неправильная конфигурация серверов - все это может привести к уязвимостям веб-приложений.

Еще одной распространенной уязвимостью является уязвимость сетевой инфраструктуры. Незащищенные или неправильно настроенные сетевые устройства, такие как маршрутизаторы, коммутаторы или брандмауэры, могут предоставить злоумышленникам доступ к сети, перехватывать сетевой трафик или проводить атаки на системы внутри сети.

Однако уязвимости информационной безопасности не ограничиваются только техническими аспектами. Человеческий фактор также играет важную роль. Например, социальная инженерия - метод манипулирования людьми с целью получения несанкционированного доступа к информации или системам, является одним из способов атаки на информационную безопасность.

Для защиты от уязвимостей в информационной безопасности необходимо применять комплексный подход. Важно регулярно обновлять и патчить программное обеспечение и операционные системы, проходить аудит и тестирование на проникновение, осуществлять мониторинг и анализ сетевой активности, обучать сотрудников основам безопасности и соблюдать безопасные практики в работе с информацией.

Уязвимость в информационной безопасности - серьезная проблема, требующая постоянного внимания и мер по ее предотвращению. Только путем внедрения надежных систем и правильной защиты можно обеспечить безопасность информационных ресурсов и защитить их от угроз.

Уязвимость: определение и принципы

Уязвимости могут возникать из-за ошибок в программном коде, неправильной конфигурации системы, неэффективных политик безопасности или недостаточной защиты от внешних угроз. Они могут быть связаны с аутентификацией и авторизацией, криптографическими алгоритмами, обработкой входных данных, управлением памятью и другими аспектами системы.

Принципы уязвимости:

| 1. | Первый принцип уязвимости - принцип минимального использования привилегий. Он указывает на необходимость ограничения привилегий пользователей и процессов на системе до минимально необходимого уровня. Меньшее количество привилегий означает меньше возможностей для злоумышленников и снижает риск возникновения уязвимостей. |

| 2. | Второй принцип уязвимости - принцип защиты по умолчанию. Он предполагает, что система или программное обеспечение должны быть настроены для предоставления минимально возможных прав и доступа, а не запрещать определенные действия или функциональность. В этом случае, даже если уязвимость все же обнаружена, ее воздействие будет минимальным. |

| 3. | Третий принцип уязвимости - принцип безопасности по строительству. Этот принцип предполагает использование надежных и безопасных компонентов и библиотек, а также проведение регулярных секьюрити-обновлений. Приложения и системы, разработанные с учетом этого принципа, менее подвержены уязвимостям. |

Понимание понятия уязвимости и следование принципам безопасности являются важными факторами в области информационной безопасности. Неправильная обработка уязвимостей может привести к проникновению злоумышленников, утечке конфиденциальных данных, нарушению работоспособности системы и другим серьезным последствиям.

Основные типы уязвимостей в информационной безопасности

В информационной безопасности существует несколько основных типов уязвимостей, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к информации или воздействия на систему. Познакомимся с некоторыми из них:

| Тип уязвимости | Описание | Пример |

|---|---|---|

| Уязвимость в приложениях | Ошибка в программном обеспечении, которая может быть использована для атаки на систему. | SQL-инъекция, при которой злоумышленник может внедрить SQL-код в приложение, что может привести к получению доступа к базе данных. |

| Уязвимость в сетевых протоколах | Уязвимость в протоколе передачи данных, которая позволяет злоумышленникам перехватывать или изменять передаваемую информацию. | ARP-отравление, при котором злоумышленник подменяет MAC-адрес на сети, чтобы перехватывать сетевой трафик. |

| Уязвимость в операционной системе | Ошибка или слабое место в операционной системе, через которое злоумышленник может получить полный контроль над системой. | Удаленное выполнение кода, когда злоумышленник может внедрить и запустить свой код на удаленной системе, обойдя все существующие механизмы защиты. |

| Уязвимость в человеческом факторе | Слабости в поведении или невнимательности пользователей, которые могут быть использованы злоумышленниками для атаки на систему. | Фишинг, при котором злоумышленник пытается получить конфиденциальную информацию от пользователя, выдавая себя за доверенное лицо или организацию. |

Это лишь некоторые из основных типов уязвимостей в информационной безопасности. Важно понимать, что каждая система может иметь свои уникальные уязвимости, и поэтому для обеспечения надежной защиты необходимо принимать комплексные меры по обеспечению информационной безопасности.