No execute memory protect (NX) - это технология, используемая для защиты системы от вредоносного кода, который пытается выполниться в области памяти, где обычно хранятся только данные. Эта технология предотвращает возможность запуска кода из области памяти, какой бы низкгоуровневый атакующий код ни был использован. NX помогает защитить систему от атак, таких как буферное переполнение, когда злоумышленники пытаются выполнить вредоносный код, загрузив его в область памяти для данных.

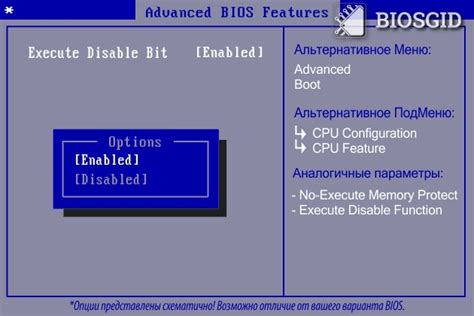

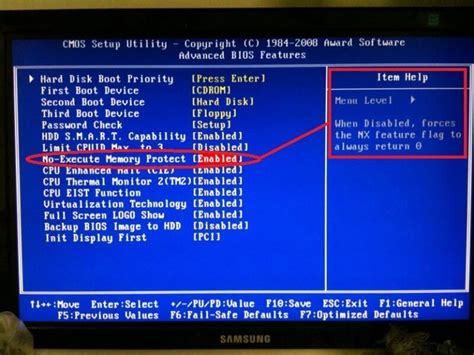

Для активации NX защиты в системе необходимо использовать процессор, который поддерживает данную технологию. Это обычно современные процессоры с поддержкой x86-64 архитектуры, такие как AMD64 и Intel 64. Активация NX выполняется операционной системой путем установки соответствующего бита в специальном регистре процессора.

Включение NX защиты в системе является важным шагом в обеспечении безопасности. За счет предотвращения выполнения кода из области памяти для данных, система становится менее уязвимой для многих известных видов атак. Она обеспечивает дополнительный уровень защиты, которая может предотвратить множество проблем, связанных с безопасностью.

Кроме активации NX, также очень важно, чтобы операционная система и приложения были обновлены до последней версии, чтобы исправить уязвимости, которые могут быть использованы злоумышленниками. Также следует быть осторожным при установке программного обеспечения и открывании вложений в электронных письмах или на незнакомых веб-сайтах. Самая надежная защита достигается путем комбинации нескольких мер безопасности.

no execute memory protect: определение и принцип работы

Система защиты no execute memory protect (NX) представляет собой функциональность, реализованную в операционной системе или аппаратном обеспечении, которая позволяет предотвратить выполнение кода из определенных областей памяти. Эта мера безопасности особенно важна для защиты систем от атак на основе внедрения и выполнения вредоносного кода.

Принцип работы no execute memory protect заключается в том, что он помечает определенные области памяти как невыполняемые, что означает, что процессор не будет выполнять инструкции, находящиеся в этих областях. Обычно это применяется к областям памяти, которые должны использоваться только для хранения данных, а не для выполнения кода.

Когда программа пытается выполнить инструкцию из защищенной области памяти (такой как стек или буфер), процессор обнаруживает пометку NX и генерирует исключение. Это предотвращает возможность внедрения и выполнения вредоносного кода, так как инструкции не выполняются в незащищенных областях памяти.

В результате использования no execute memory protect усиливается безопасность системы, поскольку она предотвращает возможность запуска кода из недоверенных областей памяти. Это может помочь предотвратить атаки на основе переполнения буфера, вирусов и других видов вредоносного программного обеспечения.

Понятие и назначение

Основное назначение функции NX Memory Protect заключается в защите от атак, основанных на использовании буферного переполнения. Буферное переполнение - это такая уязвимость, которая происходит, когда вредоносный код записывается в область памяти, выходящую за пределы выделенного буфера данных. При попытке запуска такого вредоносного кода может возникнуть серьезная угроза безопасности системы, так как злоумышленник может получить неавторизованный доступ и выполнить произвольный код, что может привести к различным непредсказуемым последствиям.

NX Memory Protect предотвращает выполнение вредоносного кода, обеспечивая контроль доступа к областям памяти. Он определяет, какие области памяти могут быть использованы только для чтения и записи, а какие - только для чтения. Если вредоносный код пытается записать исполняемый код в область памяти, защищенную от записи, NX Memory Protect блокирует это действие и предотвращает исполнение такого кода.

Таким образом, NX Memory Protect повышает безопасность системы, делая ее менее уязвимой для различных видов атак, основанных на использовании исполняемого кода, записанного в память.

| Преимущества NX Memory Protect: |

|---|

| - Защита от атак, основанных на использовании буферного переполнения. |

| - Предотвращение выполнения вредоносного кода. |

| - Уменьшение риска несанкционированного доступа к системе. |

| - Улучшение безопасности приложений и операционной системы. |

Как работает no execute memory protect

В основе работы NX лежит идея разделения памяти на две части: исполняемую и неисполняемую. Исполняемая память содержит коды, которые компьютер может выполнить, в то время как неисполняемая память содержит данные, такие как значения переменных и структуры данных. Технология NX предотвращает выполнение кода из неисполняемой памяти, что позволяет предотвратить атаки, такие как буферные переполнения.

Когда программа запускается, операционная система выделяет память для нее и определяет ее атрибуты, включая зону памяти, которая является исполняемой и которая будет содержать программный код. Возможные значения атрибутов памяти включают "исполняемый", "чтение", "запись" и "неисполняемый".

Если вредоносный код попадает в неисполняемую зону памяти, NX предотвращает его выполнение, что защищает систему от потенциально опасных действий, таких как внедрение вирусов в исполняемую память или выполнение злонамеренного кода. Это особенно важно для систем сетевой безопасности, серверов и других уязвимых систем, которые могут быть подвержены активным атакам.

В общем, технология no execute memory protect повышает безопасность системы, предотвращая выполнение кода из неисполняемой памяти и защищая от известных атак, связанных с использованием этой уязвимости. Она является одним из важных мероприятий для обеспечения безопасности операционных систем и приложений.