Контрольный символ – это специальный символ, который используется для проверки целостности передаваемых данных. В информатике используются различные алгоритмы контрольных символов, которые позволяют обнаружить ошибки передачи данных и исправить их.

Контрольные символы широко используются в сетевых протоколах, компьютерных сетях и технических системах. Они помогают обеспечить надежность передачи данных и защитить их от ошибок, возникающих в процессе передачи.

Контрольные символы могут выполнять различные функции:

• Обнаружение ошибок передачи: контрольный символ позволяет обнаружить наличие ошибок в передаваемых данных. Если приемник обнаруживает несоответствие контрольного символа и данных, это свидетельствует о наличии ошибки.

• Исправление ошибок: в некоторых случаях контрольные символы могут использоваться для автоматического исправления ошибок передачи. Например, при использовании специального алгоритма кодирования и исправления ошибок.

• Защита от подделок: использование контрольных символов может помочь защитить передаваемые данные от внесения несанкционированных изменений или подделок.

Точное определение и значение контрольного символа зависят от алгоритма, который используется для его вычисления и проверки. Для некоторых алгоритмов контрольный символ может быть представлен одним байтом, а для других – последовательностью байтов.

Что такое контрольный символ

Контрольные символы играют важную роль в обработке информации и передаче данных, особенно в системах связи и хранения данных. Они используются для проверки целостности данных, их корректности и правильности передачи.

Основная задача контрольного символа - обнаружить ошибки в передаваемых данных. Это может быть ошибкой внесения или изменения данных, ошибкой в канале связи или ошибкой при хранении и передаче данных. Контрольные символы позволяют обнаружить эти ошибки.

Различные методы используют разные алгоритмы для создания контрольных символов. Примеры таких методов включают контрольные суммы (например, CRC), контрольные цифры (например, Luhn algorithm), проверочные биты (например, Hamming code) и другие.

Контрольные символы могут быть добавлены к различным типам данных, включая текстовые строки, числа, бинарные данные и т.д. При передаче данных контрольные символы могут быть отправлены вместе с основными данными или могут быть вычислены и добавлены к данным перед их передачей.

| Метод | Примеры |

|---|---|

| Контрольная сумма | CRC32, MD5, SHA-1 |

| Контрольная цифра | Алгоритм Луна |

| Проверочные биты | Hamming code |

В зависимости от выбранного метода и типа данных, контрольный символ может быть использован для проверки целостности, обнаружения и исправления ошибок или для других целей. Значение контрольного символа обычно вычисляется с использованием указанного алгоритма и сравнивается с полученным значением для определения наличия ошибок.

В заключение, контрольный символ является важным инструментом для проверки и обеспечения надежности переданных данных. Он позволяет обнаруживать ошибки и отслеживать целостность данных, что особенно важно в системах связи и хранения информации.

Значение контрольного символа

Контрольные символы используются в различных областях, таких как компьютерные сети, электрическая связь, а также в системах хранения и передачи данных. Они позволяют обнаружить ошибки, возникшие во время передачи информации и повлиять на их исправление или восстановление.

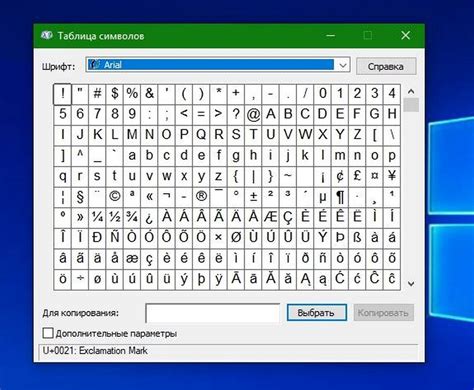

Контрольные символы могут быть представлены различными способами, включая двоичный код, символы ASCII или другие специфические символы, используемые в конкретных областях. Они добавляются к данным перед их передачей, и получатель может использовать контрольный символ для проверки целостности данных.

Использование контрольных символов позволяет повысить надежность передачи и хранения данных, а также обеспечить целостность и достоверность информации. Они играют важную роль в областях, где точность данных является критическим фактором, например, в банковском или медицинском секторе.

Таким образом, значение контрольного символа заключается в его способности обнаруживать и исправлять ошибки в данных, а также обеспечивать целостность и достоверность информации в различных областях и прикладных задачах.

Использование контрольных символов

Контрольные символы широко используются в различных областях компьютерной науки и информационных технологий.

Один из наиболее распространенных способов использования контрольных символов - паритетная проверка. Этот метод используется для обнаружения ошибок в передаче данных. Контрольный символ, обычно называемый битом четности, добавляется к блоку данных, и его значение зависит от количества установленных битов в самом блоке. При получении данных, приемное устройство также вычисляет контрольный символ, сравнивает его с принятыми данными и определяет, были ли ошибки в передаче.

Контрольные символы также используются в командных строках или в программировании для указания специальных символов или управляющих последовательностей. Например, символ перевода строки (

) используется для перевода курсора на новую строку при выводе текста в консоли.

В сетевом программировании контрольные символы могут использоваться для разделения или структурирования данных, например, в формате CSV (Comma-Separated Values) каждое значение разделяется запятой.

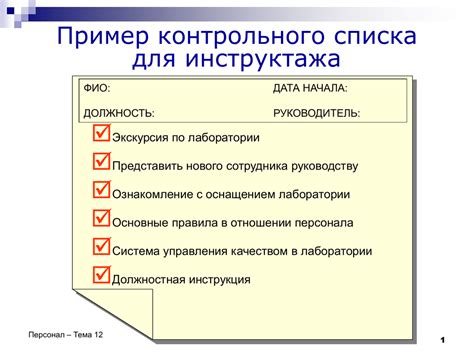

Программы для генерации и проверки контрольных символов

Существует большое количество программ, которые позволяют генерировать и проверять контрольные символы. Такие программы могут быть полезны в различных областях, где необходимо обеспечить целостность данных.

Одной из таких программ является Checksum Calculator. Это простая и удобная утилита, которая позволяет генерировать контрольные суммы различных типов, таких как CRC32, MD5, SHA-1 и других. Также она позволяет проверить контрольные суммы, чтобы убедиться в целостности переданных данных.

Еще одной программой для генерации и проверки контрольных символов является HashTab. Она интегрируется с проводником Windows и позволяет быстро получить контрольные суммы файлов. Она поддерживает различные алгоритмы хеширования, такие как CRC32, MD5, SHA-1, SHA-256 и другие.

Кроме того, для разработчиков существует множество программных библиотек и API, которые позволяют встроить генерацию и проверку контрольных символов в свои приложения. Например, в языке программирования Python доступна библиотека hashlib, которая позволяет генерировать контрольные суммы различных типов.

Такие программы и библиотеки позволяют с легкостью работать с контрольными символами, обеспечивая надежность и целостность данных в различных областях, таких как сетевые технологии, информационная безопасность, хранение и передача данных.