Безопасность в сети - один из самых актуальных вопросов современного общества. Время от времени многие пользователи сталкиваются с подозрительными происшествиями в онлайне: неожиданный доступ к личным данным, взлом аккаунтов и мошенничество на платформах. Способность распознать подобные аномалии и принять необходимые меры - важные навыки для каждого Интернет-пользователя.

Первое, что вы должны сделать, если обнаружили подозрительную активность - сохранить спокойствие. Важно не паниковать и действовать постепенно и последовательно. В значительной степени от этих действий зависит, насколько быстро и эффективно вы сможете противостоять потенциальному вреду.

Во-первых, переосмыслите свою ситуацию. Попытайтесь вспомнить, какие события или действия могли привести к появлению подозрительной активности. Может быть, вы случайно поделились персональными данными в публичных местах или введя их на ненадежных сайтах? Составьте ментальный список возможных причин и обращайтесь к нему по мере необходимости.

Вы также можете проверить сведения о безопасности своих аккаунтов и настроек конфиденциальности. Убедитесь, что ваш пароль сильный и уникальный для каждого из ваших аккаунтов. Кроме того, обратите внимание на активность устройств, которые имеют доступ к вашим учетным записям. Если вы замечаете что-то подозрительное, необходимо немедленно изменить пароль и пройти двухфакторную аутентификацию.

Анализ подозрительной активности

Как только вы обнаружили подозрительную активность на своем компьютере или в сети, важно немедленно принять меры для ее анализа и предотвращения возможного ущерба. Ниже приведены несколько шагов, которые вы можете предпринять для анализа подозрительной активности:

1. Запись подробной информации

Перед тем как предпринять какие-либо действия, убедитесь, что вы записали все подробности о подозрительной активности. Включите в записи дату, время, описание событий и любую другую доступную информацию. Эта информация поможет вам провести более детальный анализ и, возможно, поможет в будущем.

2. Изолирование инфицированной системы

Для предотвращения распространения вредоносного кода или утечки данных изолируйте инфицированную систему. Отключите компьютер от Интернета, сети и других устройств, чтобы предотвратить дальнейшее взаимодействие с злоумышленником.

3. Сканирование системы на наличие вредоносных программ

Запустите антивирусное или антишпионское программное обеспечение на инфицированной системе и проведите полное сканирование. Это поможет выявить и удалить вредоносные программы или другие подозрительные файлы.

4. Анализ активности журналов

Проверьте журналы системы, которые содержат информацию о действиях и событиях на вашем компьютере. Подозрительные записи, необычные входные или выходные запросы могут указывать на наличие взлома или других кибератак.

5. Консультация с профессионалами

Если вы не уверены, как обработать или анализировать подозрительную активность, рекомендуется обратиться к специалистам в области кибербезопасности. Они могут предложить конкретные рекомендации и помочь в восстановлении безопасности вашей системы.

Помните, что чем быстрее вы принимаете меры по обнаружению и анализу подозрительной активности, тем меньший ущерб вы понесете. Не стесняйтесь обращаться за помощью и выполнять все необходимые меры предосторожности, чтобы минимизировать потенциальные риски.

Признаки подозрительной активности

В современном цифровом мире важно уметь распознавать подозрительную активность, которая может указывать на потенциальные угрозы безопасности. Вот несколько основных признаков, на которые следует обратить внимание:

1. Необычные логины и попытки входа

Если вы заметили, что кто-то пытался войти в ваш аккаунт с необычного места или использовал незнакомый логин, это может быть признаком подозрительной активности.

2. Появление новых программ или приложений

Если на вашем компьютере или устройстве появились новые программы или приложения, которые вы не устанавливали, это может свидетельствовать о вмешательстве третьих лиц.

3. Неожиданное снижение производительности

Если ваш компьютер или устройство стал работать гораздо медленнее без видимой причины, это может быть результатом вируса или вредоносной программы.

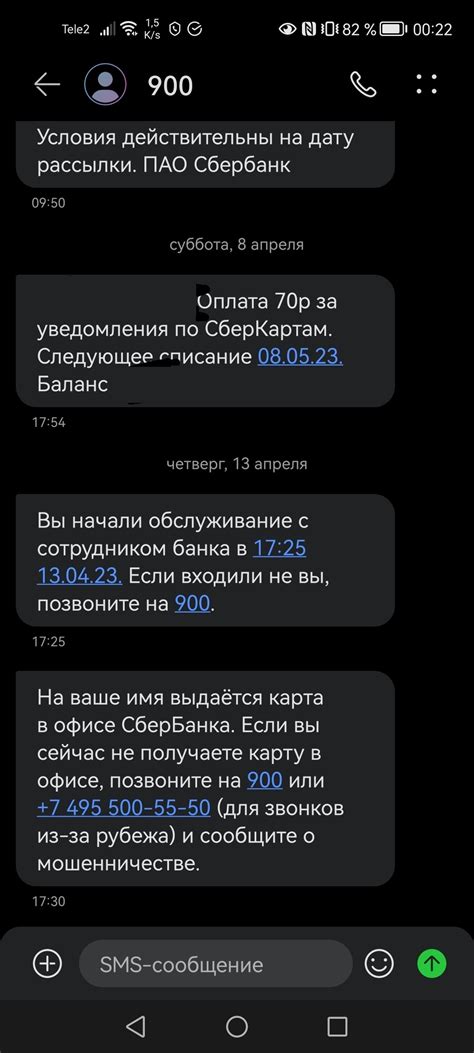

4. Подозрительные электронные письма или сообщения

Если вы получили письмо или сообщение, которое кажется фишинговым или содержит сомнительные ссылки или вложения, лучше не открывать их и удалить их немедленно.

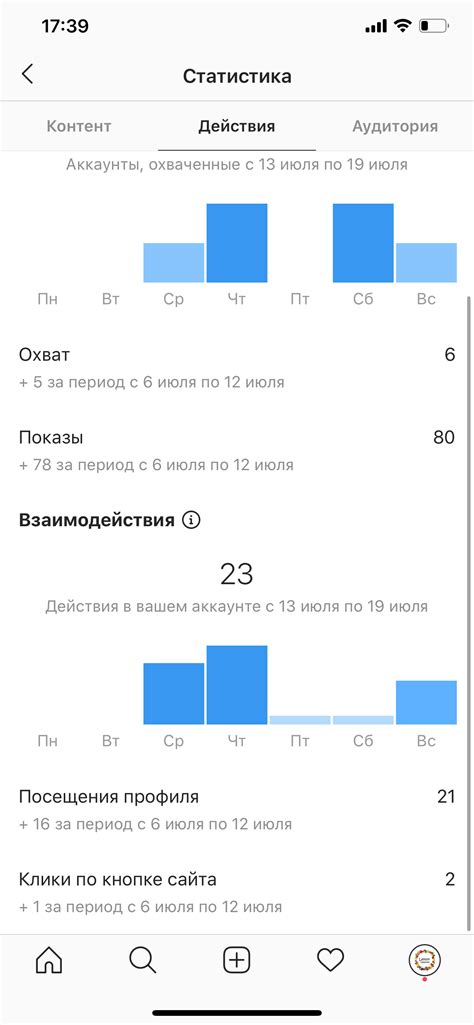

5. Изменения в активности сети

Если вы заметили необычную активность в вашей сети, такую как подозрительные запросы или большое количество входящих или исходящих данных, это может указывать на атаку или несанкционированный доступ.

6. Подозрительные транзакции или активность на банковском счете

Если вы заметили необычные транзакции или активность на банковском счете, лучше немедленно связаться с банком, чтобы узнать причину и принять необходимые меры.

Если вы заметили хотя бы один из этих признаков, важно принять меры для защиты своей информации и сделать все возможное, чтобы предотвратить дальнейшие проблемы. Знание признаков подозрительной активности поможет вам быть более бдительными и реагировать вовремя, чтобы защитить себя и свои данные.

Необычная активность на аккаунте

Первое, что вы можете сделать, это изменить пароль своего аккаунта. Выберите сложный пароль, который не связан с вашей личной информацией, и используйте различные пароли для каждого из своих аккаунтов. Это поможет предотвратить доступ к вашему аккаунту в случае его утечки.

Кроме того, вы можете включить двухэтапную аутентификацию, если это предлагается вами выбранной платформой. Это добавляет дополнительный уровень безопасности к вашему аккаунту, требуя ввода дополнительного проверочного кода при входе.

| Что сделать, если вы обнаружили необычную активность на своем аккаунте: |

|

Не стоит подвергать риск безопасность вашего аккаунта и ваших личных данных. Будьте бдительны и реагируйте немедленно на любую необычную активность на вашем аккаунте, чтобы обеспечить его защиту.

Неожиданные действия пользователя

Появление неожиданных действий со стороны пользователя может быть сигналом наличия подозрительной активности. Важно уметь распознать такие действия и принять необходимые меры для защиты.

Неожиданные действия пользователя могут включать в себя:

- Попытки нескольких неудачных входов в систему с использованием разных учетных записей или паролей.

- Несанкционированные попытки доступа к запрещенным разделам сайта.

- Повышенные или аномальные запросы к серверу, которые могут указывать на попытки сканирования или атаки.

- Изменение параметров учетной записи пользователя без его разрешения.

Если вы обнаружите подобную активность, то рекомендуется предпринять следующие меры в целях обеспечения безопасности:

- Изменить пароли и доступы к учетным записям, которые могли быть затронуты.

- Уведомить администратора системы о происходящем и предоставить ему все необходимые подробности.

- Запустить веб-операции для регистрации активности, что позволит выявить и проанализировать возможные нарушители.

- Внедрить дополнительные меры защиты, такие как многофакторная аутентификация или система обнаружения вторжения.

Необходимо помнить, что обнаружение неожиданных действий пользователя может быть признаком серьезной угрозы безопасности. Поэтому рекомендуется принять решительные шаги для минимизации рисков и защиты данных.

Изменения в настройках без вашего ведома

Подозрительная активность может проявиться через изменения в настройках вашего устройства или аккаунта без вашего согласия или ведома. Это может указывать на то, что кто-то получил несанкционированный доступ к вашей системе или учетной записи.

Некоторые изменения, на которые стоит обратить внимание, включают:

- Изменение пароля: Если вы обнаружите, что ваш пароль был изменен без вашего разрешения, это может указывать на то, что кто-то получил доступ к вашей учетной записи.

- Изменение настроек безопасности: Если ваши настройки безопасности, такие как двухфакторная аутентификация или список доверенных устройств, были изменены без вашего ведома, это может говорить о попытке злоумышленников получить доступ к вашей учетной записи.

- Изменение настроек приватности: Если ваши настройки приватности, такие как видимость профиля или конфиденциальность личных данных, были изменены без вашего согласия, это может указывать на подозрительную активность.

Если вы обнаружите какие-либо изменения в настройках без вашего ведома, рекомендуется незамедлительно принять следующие меры:

- Измените пароль: Если ваш пароль был изменен, моментально измените его на новый, уникальный и сложный. Также убедитесь, что пароли на других сервисах, где вы используете тот же пароль, также были изменены.

- Проверьте активность устройств: Проверьте список активных устройств в своей учетной записи. Если вы видите какое-либо незнакомое устройство, отключите или удалите его, чтобы предотвратить доступ к вашей учетной записи.

- Обновите настройки безопасности: Проверьте и обновите настройки безопасности в своей учетной записи, включая двухфакторную аутентификацию и список доверенных устройств.

- Обратитесь в службу поддержки: Если вы не можете самостоятельно восстановить контроль над своей учетной записью или устройством, обратитесь в службу поддержки сервиса или производителя устройства для получения дополнительной помощи.

Будьте бдительны и мониторьте любые изменения в настройках, чтобы защитить себя от злоумышленников и сохранить безопасность своих устройств и данных.

Обратите внимание, что приведенные рекомендации могут отличаться в зависимости от сервиса или устройства, поэтому всегда руководствуйтесь инструкциями по безопасности, предоставленными соответствующими компаниями.